セキュリティのプロが今注目すべきサイバー犯罪にまつわる4つの動向

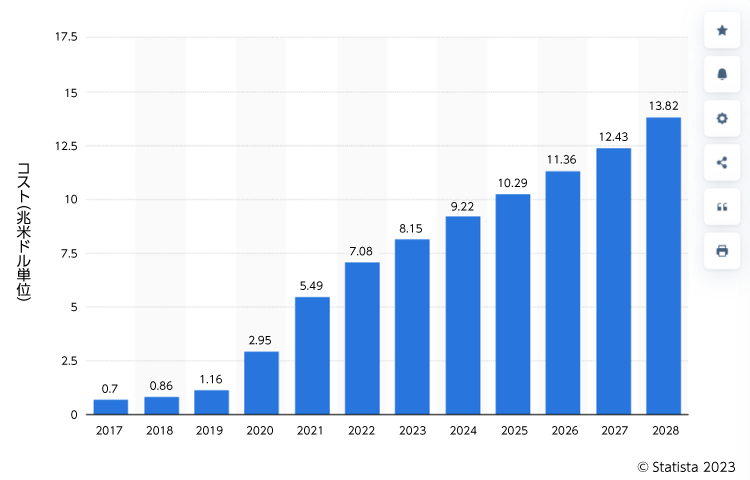

サイバー犯罪者は、なかなかの目利きのようです。彼らが選んだビジネスは、2028年には犯罪被害額として14兆ドルを生み出すことが予想される高成長分野だということです。しかし、そうしたデジタル犯罪の増加は、私たちの側にとっては頭痛の種です。ますます巧妙化する企みに対処しなければならないからです。

Statista社によれば、サイバー犯罪というのは、比較的低成長な業界だったということです。2019年には、サイバー犯罪が社会に負担を生じさせたコストは、世界全体で1兆2,000億ドル程度でした。しかし、2020年、集団的に犯罪者心理の中で何かが弾け、それ以降、サイバー犯罪は上向きの成長曲線に乗ってきました。Statista社の推定では、サイバー犯罪の2017年から2028年の間の年平均成長率(CAGR)は28%となるということです。

犯罪者とセキュリティ プロフェッショナルとのいたちごっこで、善玉側が優位に立とうとするのなら、悪玉側が利用する最新の技術や手法を把握しておくことは極めて重要です。今、注目すべきセキュリティにまつわる動向として、以下の4つがあります。

1.ランサムウェアは今なお蔓延している

巨大カジノのシステムを数週間ダウンさせ、最終的に1億ドルの損害を与えるに至った、先日のMGMグランド ホテルに対するランサムウェア攻撃は、ランサムウェアが依然として大きな問題であることを明らかにしました。

Rapid7社の「ミッドイヤー脅威レビュー」によれば、ランサムウェア ギャングは、2023年上半期に世界全体で1,500件以上の被害を引き起こしました。これらの攻撃の多くは、新たに見つかったソフトウェアの脆弱性を攻撃者が一斉に突くことによって発生するとRapid7社は述べています。

「今年上半期に広く用いられた初期アクセス方式は、外部に公開されたアプリケーションの悪用でした。たとえば、持続的標的型攻撃(APT)アクターや国家支援型の攻撃者などです」と、Rapid7社のTom Caiazza氏は 先日のブログ記事で記しています。「APTは、ルーター、セキュリティ アプライアンス、プリンター管理ソフトウェア、VoIP(Voice over Internet Protocol)技術などにおけるゼロデイ脆弱性および既知の脆弱性の両方を悪用しました。」

また、2023年上半期に確認されたインシデントの40%近くは、「多要素認証が導入されていない、あるいは不完全な導入であることに起因する(特に、VPNおよびVDI(仮想デスクトップ インフラストラクチャー)の場合)」こともRapid7社の調査で明らかになったとCaiazza氏は記しています。

一方、 NCC Group 社による新たな調査では、ランサムウェア攻撃が今年7月には昨年同月比で153%増となったことが推定されています。NCC Group社によれば、Cl0pサイバー犯罪集団が、7月のランサムウェア攻撃の34%を占めたということです。Cl0pは、MGMのハッキングで犯行声明を出したグループです。

2.生成AIベースのメールの出現

ChatGPTおよび生成AI言語モデルの隆盛により、様々な用途に向けた質の高い文章を作成するハードルは劇的に低くなりました。マーケティングおよびセールス担当者は、生成AIを使用して、数字を稼ぐべく説得力のあるメールの文章を生成させようと大騒ぎしていますが、これは悪党どもも同じです。

SlashNext 社は、Osterman Research社と協働して、この事象についての調査を実施しました。「The Role of AI in Email Security(メール セキュリティにおけるAIの役割)」という調査レポートでは、サイバー犯罪者がメール攻撃でAIをすでに使用していることが明らかになっています。

「AIサービスは、任意の人物の文体的および文法的なニュアンスを解析するのに使用することができ、実際にはその人物が書いていないが、書いてもおかしくない、完璧に近いそっくりの文章を作成できます」とOsterman社はレポートで記しています。「巧妙な企業エグゼクティブの成り済まし、プリテキスティングのためのメール スレッド ハイジャック、ビジネス メール詐欺攻撃などを考えてみてください。」

セキュリティ ベンダーでは、メールを防御強化する新たな方法を見つけることで対応していますが、メールというのは、設計上セキュアではなく、また、「組織の奥深くに入り込んで従業員と直接接触」する機会も提供するとOsterman社は述べています。AIベースのメールを阻止するための最も分かりやすい方法の1つは、AIベースのメール保護策を講じることです。すなわち、機械学習やその他のAI技術を用いて偽メールを見分けることです。

調査回答者の1/4は、メールのセキュリティが最優先課題であると述べており、約50%は優先課題の上位3つに入っていると述べています。さらに、約1/5は、優先課題の上位5つに入れていました。

3.干し草の山の中で針を探すようなもの

セキュリティ プロフェッショナルの元には、レビューすべきセキュリティ イベントが殺到しています。ほとんどは誤ったアラートですが、中にはサイバー犯罪の指標となるものもあります。 Vectra AI社の「2023年 脅威検知の現状」調査レポートによれば、残念なことに、セキュリティ イベントの増加によって、セキュリティ プロフェッショナルの業務処理能力が妨害されているということです。

Vectra AI社のレポートによれば、調査に回答した約2,000人のSOC(セキュリティ オペレーション センター)のアナリストの97%は、「大量のアラートに埋もれて、関連するセキュリティ イベントを見逃すのではないかと懸念している」と述べています。SOCアナリストは、毎日平均4,500件近くのアラートを受け取り、1日のうち3時間近くを掛けて手作業でアラートを選別しているということです。

これが持続可能な作業負荷でないことは明らかですが、SOCアナリストの5人のうちの2人は、「後に重大であることが判明する可能性のあるイベントに警告を出さないことをベンダーは恐れるため、アラート過多が常態化していると考えています」とVectra AI社はレポートで述べています。

「現在の脅威検知のアプローチは破綻しています」と、Vectra AI社の製品担当シニア バイスプレジデント、Kevin Kennedy氏は述べています。

4.セキュリティ アナリストの燃え尽き症候群

上述したような統計データを目にすると、なぜ、セキュリティ アナリストが燃え尽き症候群のリスクに晒されるのかがよく分かります。 Tines社の最新の「Voice of the SOC(SOCの声)」レポートでは、63%が「燃え尽き症候群を発症した経験がある」と述べており、セキュリティ プロフェッショナルの55%が12か月以内に転職する可能性があると述べていることが明らかにされています。

セキュリティ脅威を検知する作業の一部は自動化されていますが、その多くの部分は手作業で行う必要があります。「オートメーションが広がれば、ワーク ライフ バランスは改善されるでしょう」と、レポートの調査回答者の20人のうちの19人近くが述べています。

「今年のデータからは、SOCの全体的な職務満足度は依然として高く、セキュリティ業務担当者は自分が行っている仕事に愛着を抱いていることが見て取れます」と、Tines社CEOで共同創業者のEoin Hinch氏はレポートで述べています。「しかし、燃え尽き症候群は、大きな損失をもたらします。リーダーたちは、彼らのチームが人員不足であり、チームの作業の中で一番日常的な部分を自動化できるツールを利用できないと感じ続けているのです。」